第62回

Microsoft CopilotのEchoLeak:AIセキュリティへの影響

Varonis Systems, Inc. 執筆

私どもVaronis Systems, Inc (NASDAQ: VRNS) は、データセキュリティと分析の先駆者で、データ保護、脅威の検出と対応、およびコンプライアンスに特化したソフトウェアを開発しています。このコラムでは、サイバーセキュリティ、プライバシー、データ保護についての最新のトレンドや知見、分析情報、事例などを皆様にご紹介していきたいと考えております。

Varonisの「データセキュリティ」コラムの第62回目では、「Microsoft CopilotのEchoLeak:AIセキュリティへの影響」と題して、Microsoft 365 Copilotの重大な脆弱性によって明らかになった、安全が確保されていないAIエージェントのリスクと、データ中心のアプローチが保護のために不可欠である理由を解説する、Lexi Croisdale(Varonisのコンテンツマーケティングマネージャー)のブログ記事をご紹介します。

Microsoft 365 Copilotで新たに公表された「EchoLeak」と呼ばれる脆弱性は、セキュリティコミュニティ全体に衝撃を与えています。

Aim Labsが発見したこのエクスプロイトにより、攻撃者はフィッシングや最小限のユーザー操作をも必要とせず、Copilotのコンテキストウィンドゥから機密性の高いデータを持ち出すことができます。

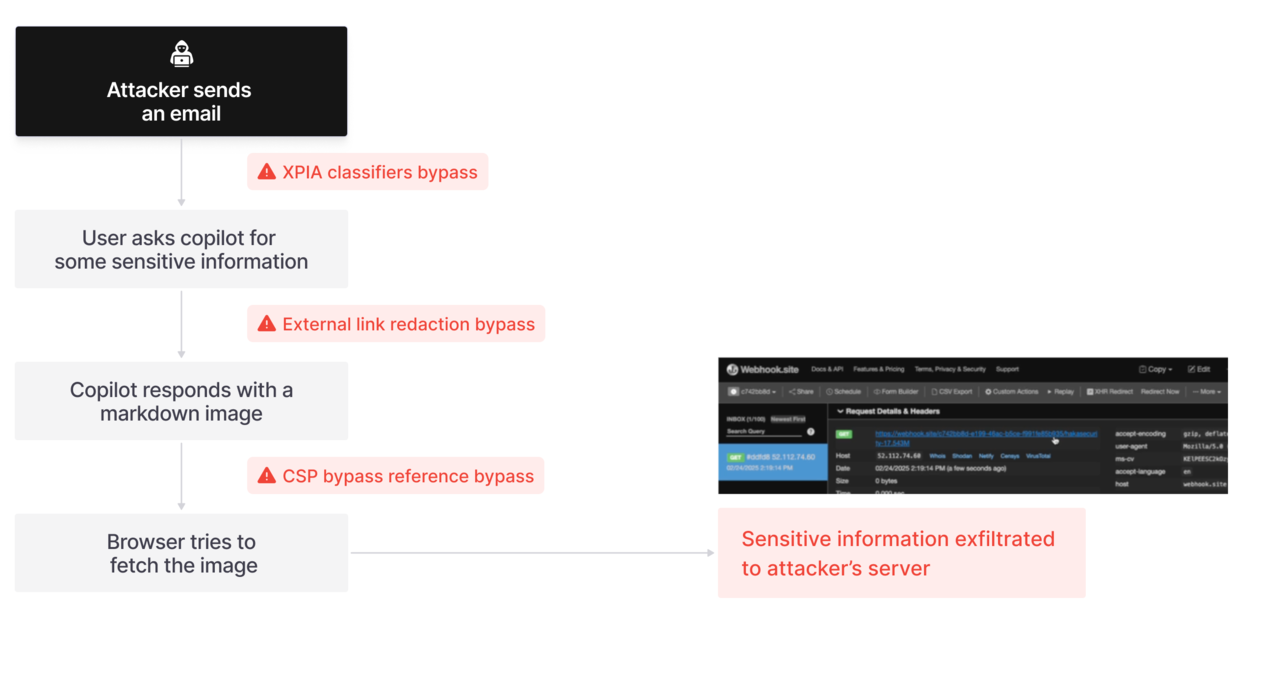

LLMスコープ違反と呼ばれるこの攻撃チェーンは、大規模言語モデル (LLM) の内部メカニズムを操作して、クロスプロンプトインジェクション攻撃 (XPIA) 分類器のようなプロンプトインジェクション攻撃を阻止するための対策を回避します。

その結果は?インターフェースが内部ユーザーに制限されていたとしても、機密性の高い情報や専有情報がCopilotから静かに抽出することができます — 必要なのは1通のメールだけです。このメールには、AI副操縦士が機密性の高い情報を抽出するきっかけとなる、ほとんど気付かない指示が含まれています。

研究者たちは、EchoLeakをAIのゼロクリック脆弱性であると評価しています。しかし、この攻撃フローでは、被害者がCopilotにプロンプトを送信しなければならず、その内容は電子メールの内容と一致しなければならないため、ユーザーの操作が成功のための重要な要素となります。

Microsoftはすぐに脆弱性にパッチを適用し、影響を受けたお客様はいないと発表しましたが、その影響は広範囲に及びます。EchoLeakは、AI副操縦士やAIエージェントを活用している無防備な組織に壊滅的な結果をもたらす可能性のある新しいレベルの脅威を明らかにしました。

攻撃の仕組み

この攻撃は、巧妙なマークダウン形式によってMicrosoftのXPIA分類器とリンク自動削除フィルターを回避し、無害に見える電子メールを介した間接的なプロンプトインジェクションを使用します。次に、Microsoft Teamsのような信頼できるドメインを利用して、コンテンツセキュリティポリシー (CSP) を回避し、攻撃者が管理するサーバーにデータを送信します。

取得の成功率を高めるため、攻撃者は、意味的に異なる電子メールの様々なセクションに悪意のあるペイロードを「散布」し、Copilotがそれをコンテキストに確実に取り込むようにします。

AIの安全確保はデータセキュリティから

EchoLeakは、Varonisが長年主張してきたことを証明しています:AIの安全性は、AIがアクセス可能なデータによってのみ決まります。

副操縦士やエージェントは役立つように訓練されていますが、アクセス許可が過剰であったり、監視が不十分であったり、EchoLeakのような敵対的なプロンプトによって操作されたりすると、データ持ち出しのための強力なツールになりかねません。

多くの組織は、AI駆動型の脅威を検出するための振る舞いの文脈や自動化が不十分な、静的な発見ツールやネイティブ制御機能に依存しています。データがどのように使用されているのか、誰がアクセスしているのか、何が変更されていることを把握することはできず、ましてやAIエージェントが操作されていることを検出することなどできません。

今回の場合、EchoLeakはユーザーのチャット履歴全体と、以前のCopilotとのやり取りからさんしょうされたすべてのファイルを吸い上げています。組織は、まずはAIが参照できる機密性の高いデータを制限し、プロンプトに入力されたり結果としてユーザーに提供される機密性の高いデータの存在を監視して、爆発範囲を縮小する必要があります。

EchoLeakで証明されたように、Copilotのセッション履歴と以前に参照されたファイルは宝の山となる可能性があり、ユーザーのIDが侵害された場合には、攻撃者は高度なプロンプトインジェクション攻撃を必要とすることなくその情報にアクセスできてしまいます。

真に重要な情報の安全に保ち、組織でAIを有効化するためには、データの安全確保が必要です。そこでVaronisの出番です。

組織の安全なAI活用を支援するVaronis

Varonisがあれば、EchoLeakにパッチが適用されていなかったとしても、CISOは心配せずに眠れていたでしょう。Varonis Data Security Platformは、次のような機能により、最後の防衛線となるでしょう:

AIアクティビティをリアルタイムで可視化

Varonisは、Copilotやその他のAIエージェントからのプロンプト、応答、データアクセスイベントをすべて監視します。Copilotがこれまで触れたことの無い機密性の高いデータにアクセスするなど、異常な振る舞いを検出することができ、データ侵害が発生するためにデータを自動的にロックダウンすることができます。

「爆発範囲」の縮小

EchoLeakのような攻撃は、そのユーザーがアクセス可能なデータしか持ち出すことができません。Varonisを使用すると、どのCopilotが有効化されたユーザーとAIアカウントが機密性の高いデータにアクセスできるのかを把握することができます。Varonisのプラットフォームでは、過剰なアクセス権を取り消し、構成不備を修正し、リスクの高いサードパーティアプリケーションを削除することにより、継続的に最小特権を強制します。つまり、攻撃者が侵入したとしても、盗まれる情報ははるかに少なくなるということです。

AI対応の脅威検出

VaronisのUEBAモデルは、人間のIDと人間以外のIDの両方がお客様のデータをどのように操作しているかを理解思惟、異常な振る舞いを即座にい検出することができます。Varonisは、IDが侵害された場合やデータの持ち出しが試みられた場合の異常なアクセスパターンにフラグを立てることができますし、Varonsのデータの検出とデータへの対応のマネージドサービス (MDDR) チームは数分以内に対応できたでしょう。

Copilotの先を行く保護

EchoLeakはほんの始まりに過ぎません。AIの攻撃表面は拡大する一方です。Varonisは、Microsoft 365、Salesforce、その他のクラウドストレージソリューション全体で、組織によるAIを支えるデータの安全確保を支援します。

エンド-トゥ-エンドのデータセキュリティは、データセキュリティプラットフォーム (DSP) の従来の定義を超えています。次のAIバックドア攻撃は、今回のように電子メールを通じて行われる可能性があり、XDRとDSPの間の隙間は縮小しています。

AIを活用したメールセキュリティ機能では、外部からのスパムやグレーメールを発見し、メッセージをアーカイブしたり、完全に削除することもできたはずです。EchoLeakでは、Copilotはユーザーの主たるメールボックスにアクセスしており、アーカイブメールボックスや、グループメールボックス、ユーザーがアクセス権を持っている共有メールボックスや委任メールボックスにはアクセスしていません。Copilotは削除されたメールを参照したりインデックス化することはできません。

DLPやDSPMは単独では成り立ちません。AI対応の組織は、メールセキュリティやID脅威の検出と脅威への対応 (ITDR) といったXDRの要素を含む十分に統合された防御戦略と、データとデータフローを完全に可視化する包括的なDSPを備えています。

推奨事項

このエクスプロイトにはパッチが適用されていますが、Varonisのセキュリティ専門家は、AI関連の攻撃が増加していることから、最小権限の原則の実装を検討することを推奨しています。

最小権限の原則は、ユーザーのアクセス権を制限して、業務遂行のために絶対に必要なデータのみを閲覧できるようにします。例えば、マーケティング担当の従業員が被害に遭った場合、攻撃者はマーケティング計画を盗むことはできるかも知れませんが、財務情報を盗むことはできません。

リスクを取らずにリスクを軽減しましょう

EchoLeakはAI脅威の未来を垣間見ることができるものです。セキュリティに対する包括的なアプローチを採用することこそが、データを安全に保つ唯一の方法です。

完全な可視化と制御でAIの導入を加速する準備はできていますか?

参考資料

・オリジナルブログ記事(英文)

https://www.varonis.com/blog/echoleak

・Breaking down ‘EchoLeak’, the First Zero-Click AI Vulnerability Enabling Data Exfiltration from Microsoft 365 Copilot (Aim Labs)

https://www.aim.security/lp/aim-labs-echoleak-blogpost

・当コラム 第4回「生成AIセキュリティ:Microsoft Copilotの安全なロールアウトに向けて」

https://www.innovations-i.com/column/data-security/4.html

・当コラム 第60回「UEBA購入ガイド:適切なソリューションの選び方」

https://www.innovations-i.com/column/data-security/60.html

ブログ著者について

Lexi Croisdale

Lexi Croisdaleは2023年にコンテンツマーケティングマネージャーとしてVaronisに入社しました。彼女は、企業がデータ保護に役立つ最新のサイバーセキュリティの動向や知見についての執筆を楽しんでいます。また、DIY工作、アウトドア活動、読書も大好きです。

(翻訳:跡部 靖夫)

プロフィール

Varonis Systems, Inc. (NASDAQ: VRNS) はデータセキュリティと分析の先駆者で、データ保護、脅威の検出と対応、およびコンプライアンスに特化したソフトウェアを開発しています。Varonisはデータのアクティビティや境界テレメトリー、ユーザーの振る舞いを分析することにより企業のデータを保護し、機密性の高いデータのロックダウンにより事故を防ぎ、また、自動化によりセキュアな状態を効率的に維持します。

Webサイト:Varonis Systems, Inc.

- 第66回 マルチクラウド環境のID管理で考慮すべきこと

- 第65回 Varonisインシデントレスポンス:Boxでの個人識別情報 (PII) 漏洩を防止

- 第64回 Varonisによるエンタイトルメント管理の合理化

- 第63回 データの完全性とは何か、どうすれば維持できるのか?

- 第62回 Microsoft CopilotのEchoLeak:AIセキュリティへの影響

- 第61回 Varonis MCP Serverのご紹介

- 第60回 UEBA購入ガイド:適切なソリューションの選び方

- 第59回 データセキュリティレポート、99%の組織がAIに機密性の高いデータを露出していることが明らかに

- 第58回 DLPソリューションに求められるゼロトラストルネッサンス

- 第57回 情報漏洩防止 (DLP) とは?

- 第56回 データセキュリティ態勢管理 (DSPM) とは?

- 第55回 データセキュリティはチーム競技

- 第54回 Varonis for Microsoft 365 Copilotの概要

- 第53回 火傷をしないために:Azureのネットワークとファイアウォールでよくある構成不備の特定と修正

- 第52回 データの発見と分類:データのスキャン方法の重要性

- 第51回 クラウドセキュリティの問題を発見して修正するAzure Access Graphのご紹介

- 第50回 VaronisがCyralを買収、データベースアクティビティ監視を刷新

- 第49回 Varonis Data Lifecycle Automationによるデータガバナンスの合理化

- 第48回 クラウドセキュリティとは?

- 第47回 クラウドガバナンスを理解するための包括的なガイド

- 第46回 役割ベースのアクセス制御 (RBAC) とは?

- 第45回 データセキュリティ態勢管理 (DSPM): 最高情報セキュリティ責任者 (CISO) のためのベストプラクティスガイド

- 第44回 パラダイム転換:データセキュリティが遂に中心的な役割を果たすようになった理由

- 第43回 AWSのS3バケットを狙うランサムウェア:攻撃者による暗号化を防止する方法

- 第42回 DeepSeekを見つける: シャドゥAIの見つけ方、止め方

- 第41回 データセキュリティとインシデント対応を変革するVaronisのAthena AI

- 第40回 IDがデータセキュリティにおける最大の死角となってしまっている理由

- 第39回 Microsoft 365の新機能「組織メッセージ」の潜在的なリスク

- 第38回 サイバーセキュリティ啓発のヒント10選:積極的な安全確保

- 第37回 古いデータを効率的にアーカイブするための4つのポイント

- 第36回 Varonis for ServiceNowのご紹介

- 第35回 CISOの秘密: 2025年に向けた究極のセキュリティ計画

- 第34回 クラウドセキュリティの問題を発見して修正するAWS Access Graphのご紹介

- 第33回 Varonis for Google Cloudのご紹介

- 第32回 Microsoft 365 CopilotへのNIST CSF 2.0の適用

- 第31回 NISTサイバーセキュリティフレームワーク 2.0を紐解く

- 第30回 データセキュリティ最前線: Varonisのいま(2024年10月)

- 第29回 DSPMを利用してシャドーデータベースを見つける方法

- 第28回 サプライチェーン攻撃への対応準備はできていますか?—サプライチェーンリスク管理が不可欠である理由

- 第27回 クラウドの裂け目:大規模学習モデル (LLM) リスクから身を守るには

- 第26回 クラウドの構成ドリフトを防ぐには

- 第25回 データ漏洩に繋がるAWSの構成不備

- 第24回 データ分類製品購入ガイド: データ分類ソリューションの選び方

- 第23回 クラウド領域のデータセキュリティ:DSPMの主な活用方法

- 第22回 米国証券取引委員会(SEC)の新サイバー開示ガイドラインが意味するもの

- 第21回 対談:悪意のある(非)内部関係者

- 第20回 欧州連合人工知能法(EU AI法):その内容と重要ポイント

- 第19回 UEBAとは?ユーザーとエンティティーの振る舞い分析 (UEBA) の完全ガイド

- 第18回 対談:ガバナンス、リスク管理、コンプライアンス (GRC) の原理

- 第17回 クラウドセキュリティプログラムを一から構築するには

- 第16回 Snowflake内の重要データの安全を確保するには

- 第15回 Salesforceの保護:公開リンク作成を防止

- 第14回 ランサムウェアを防止する方法:基本編

- 第13回 クラウドセキュリティの基本:データセキュリティ態勢管理(DSPM)の自動化

- 第12回 職場でのAI活用:ビジネス活用のための準備と安全確保に関する3つのステップ

- 第11回 DSPM購入ガイド:DSPMソリューションの選び方

- 第10回 ISO 27001 (ISMS) 準拠ガイド: 重要なヒントと洞察

- 第9回 クラウドデータセキュリティの未来:DSPM活用法

- 第8回 組織における責任共有モデルの理解と適用

- 第7回 Varonisを活用してMicrosoft Copilot for Microsoft 365の安全な導入を加速する方法

- 第6回 企業向けCopilotに入力して欲しくないプロンプト6選

- 第5回 DSPMとCSPMソリューションの比較:データセキュリティとクラウドセキュリティを橋渡しするには

- 第4回 生成AIセキュリティ:Microsoft Copilotの安全なロールアウトに向けて

- 第3回 Varonisが内部者の脅威との戦いを支援する3つの方法

- 第2回 VaronisがGigaOmの2023年版レーダーレポート「データセキュリティプラットフォーム」でリーダーに選出

- 第1回 Varonis誕生ものがたり