第56回

データセキュリティ態勢管理 (DSPM) とは?

Varonis Systems, Inc. 執筆

私どもVaronis Systems, Inc (NASDAQ: VRNS) は、データセキュリティと分析の先駆者で、データ保護、脅威の検出と対応、およびコンプライアンスに特化したソフトウェアを開発しています。このコラムでは、サイバーセキュリティ、プライバシー、データ保護についての最新のトレンドや知見、分析情報、事例などを皆様にご紹介していきたいと考えております。

Varonisの「データセキュリティ」コラムの第56回目では、「データセキュリティ態勢管理 (DSPM) とは?」と題して、データセキュリティ態勢管理 (DSPM) とは何か、なぜ重要なのか、どのような仕組みなのか、そしてDSPMソリューションの評価方法を解説する、Nolan Necoechea(Varonisのプロダクトマーケティングストラテジスト)のブログ記事をご紹介します。

DSPMとは?

ガートナー社は、「データセキュリティ態勢管理 (DSPM) は、機密性の高いデータがどこにあるのか、そのデータに誰がアクセス権を持っているのか、どのように使用されているのか、保存されているデータやアプリケーションのセキュリティ態勢がどうなっているのかを可視化します。」と定義しています。

DSPMといいう略語は新しいものですが、その概念は新しいものではありません。

DSPMはデータセキュリティの原則を取り入れ、主にクラウド環境に適用するものです。オンプレミス環境とアプリケーションでのデータの安全確保に使用される概念の多くは同じです:データの発見、データのアクセス制御、データの監視。

有効なDSPMは、IaaS、データベース、SaaSアプリケーション、クラウドファイルストレージなど、クラウド環境全体にわたってどこに機密性の高いデータがあるのかを検出し、データのリスクと露出を分析し、クラウド、IT、セキュリティの各部門が脅威を効率的に検出し、セキュリティのギャップを埋めることを可能にします。

クラウドセキュリティ態勢管理 (CSPM)はインフラストラクチャーの安全確保に重点を置き、情報漏洩防止 (DLP) は出口での移動中の機密性の高いデータの漏洩に重点を置いています。DSPMは、データ侵害を防止するために、データ資産そのものを保護し、セキュリティ態勢を強化することに重点を置いています。

DSPMが重要な理由

組織は、ますます複雑化するクラウド環境にデータ資産を保存し続けています。

ガートナー社は、2025年までに企業の80%が複数のパブリッククラウドIaaSサービスを採用すると予測しています。これらのクラウド環境が提供する柔軟性と拡張性のため、環境内のデータの安全確保は困難になり、データ侵害のリスクを高めることに繋がっています。

2022年1月、安全が確保されていないAWSのS3バケットから、空港職員の記録を含む100万件を超えるファイルがインターネット上に露出しました。別の例では、Salesforceページの構成不備によって、何百もの組織から個人情報や機密性の高い情報が漏洩しました。また、最近のSisense社のデータ侵害では、ハードコードされていたトークンにAmazon S3バケットへのアクセス権が付与されていたため、攻撃者にテラバイト単位のデータが公開されてしましました。

このようなデータ侵害は、広大なクラウド環境では防止することが難しいものです。DSPMは、IaaS、PaaS、SaaS環境全体でのデータの安全確保とデータ侵害の防止を目指しています。適切なDSPM機能を備えることにより、組織はデータ侵害を防止し、HIPAA、GDPR、CCPA、NIST、ITARなどのコンプライアンス要件を満たすための準備を整えることができます。

DSPMのしくみ

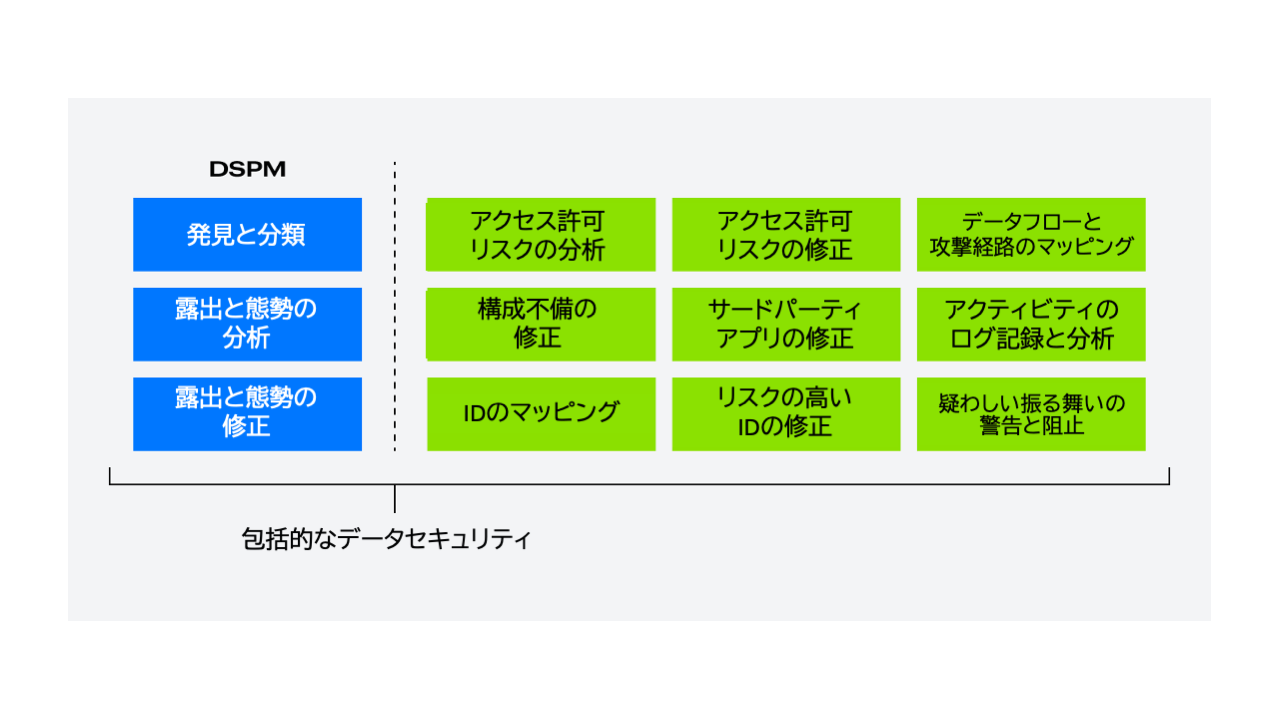

DSPMの最終目標は、データの侵害を防止し、コンプライアンスを維持することです。これを実現するために、有効なDSPMは、消極的な機能と積極的な機能の2種類の機能を備えています。

消極的な機能は常にオンになっており、バックグラウンドで動作し、データとそのセキュリティ態勢をリアルタイムで可視化するものです。これには、データの発見と分類、露出の分析と態勢などが含まれます。

DSPMの活用例

DSPMソリューションの必要性を正当化する活用例としては、M&A(合併と買収)、データプライバシー監査、クラウド移行などが挙げられます。

DSPMの主なメリット

• 短い期間しか使われないクラウド環境内の機密性の高いデータの発見と分類を自動化

• データリスクとコンプライアンスリスクを理解するために、露出と態勢を分析

• 自動的に問題を修正し、時間の経過とともにデータの安全性を向上

データのディスカバリーと分類

機密性の高いデータを保護するためには、まず、どのような機密性の高いデータが存在し、どこにあるのかを把握する必要があります。DSPMソリューションは、環境全体の機密性の高いデータを自動的にスキャンして発見し、資格情報、保護対象保険情報 (PHI)、個人識別情報 (PII) 、医療保険の相互運用性と説明責任に関する法律 (HIPAA) データなど、機密性と種類に応じて分類することができます。

ただし、すべてのデータ発見ソリューションやデータ分類ソリューションは同じように作られているわけではありません。クラウド環境は常に変化しているため、データは継続的かつリアルタイムにスキャンされなければなりません。

データのサンプリング分類は、特にAmazon S3やAzure Blobのようなオブジェクトストアにおいては、不十分です。データベースとは異なり、S3アカウントの先頭2テラバイトをスキャンして機密性の高いコンテンツが見つからなかったからといって、残りの500テラバイトのデータに機密が含まれないと考えてはなりません。徹底的で、リアルタイムのデータの発見と分類がなければ、組織はリスクに晒されます。

露出分析と態勢

どのような機密性の高いデータが存在し、どこにあるのかが把握できたら、次のステップはセキュリティギャップと露出リスクを把握することです。DSPMはデータを分析し、構成不備、過剰なアクセス許可、サードパーティ製アプリケーションの利用に伴う責任などの脆弱性を検出します。

データのリスクと露出を深く理解するためには、機密性の高いデータを、プラットフォーム、アプリケーション、さらにはオブジェクトレベルに至るまで、アクセス許可とアクセスアクティビティにマッピングする必要があります。このような深い理解がなければ、セキュリティ態勢は簡単に侵害される可能性があります。

露出と態勢は、CMMC、GDPR、HIPAA、ISO、NIST、PCI、SOXなどの関連するコンプライアンスフレームワークにもマッピングしなければなりません。これは、コンプライアンスを維持し、データの全体的なセキュリティのベンチマークを提供するのに役立ちます。

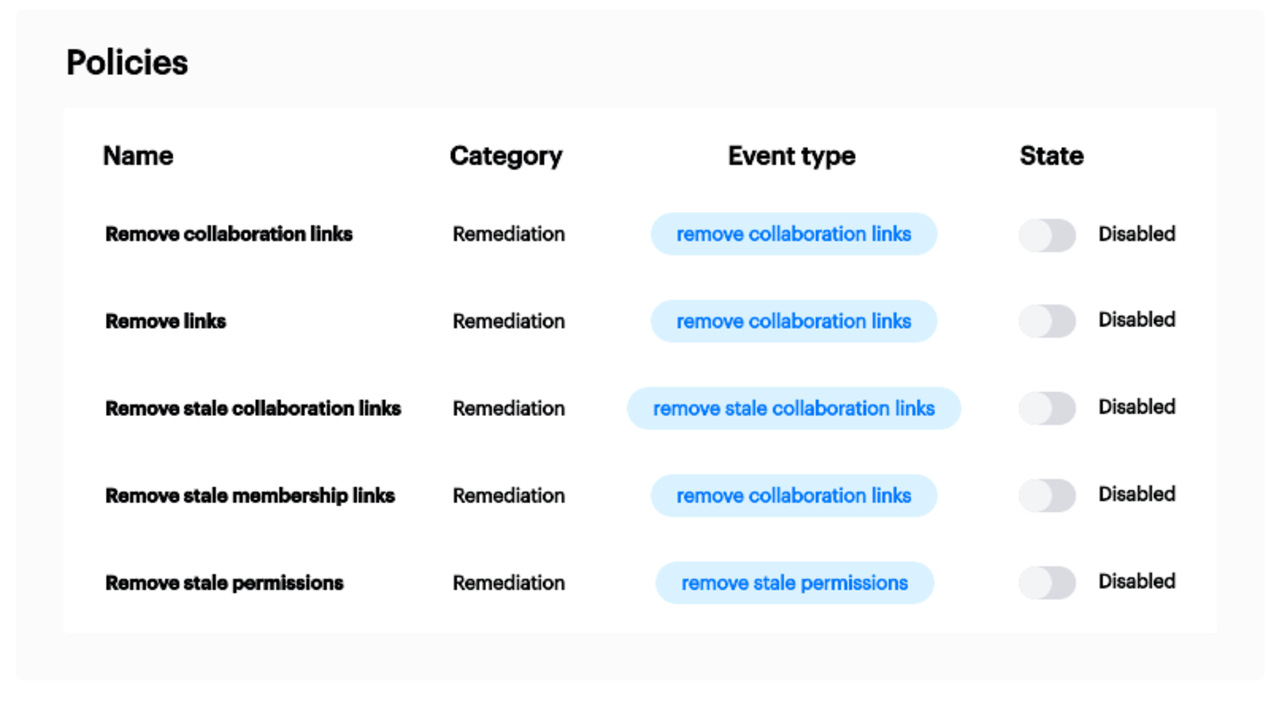

DSPMの積極的な機能により、IT部門とセキュリティ部門は、セキュリティのギャップを修正し、露出を軽減して、セキュリティ態勢を改善することができます。修正機能を提供していないDSPMソリューションがありますが、修正機能は、単にデータがリスクに晒されていることを知ることと、その安全を確保することの間にある、重要なラストマイルです。

修正

セキュリティのギャップと露出が特定されると、DSPMによって、クラウド部門、IT部門、セキュリティ部門は、根本原因の問題を迅速に修正できるようになります。

問題の修正(リスクの高いアクセス許可の解消、構成不備の修正、幽霊ユーザーや共有リンクの削除など)に時間が掛かれば掛かるほど、データ侵害のリスクは高くなります。安全ではない、あるいは構成不備のあるデータベースを侵害するのに掛かる時間は、わずか8時間です。

構成不備のあるファイル1つを手作業で修正するには、何時間も掛かり、問題がすぐに山積みになる可能性があります。セキュリティギャップを埋め、コンプライアンスを維持し、時間の経過とともに回復力が高まる環境を構築するため、ほとんどの組織は自動修正機能を必要としています。

包括的なデータ戦略におけるDSPMの役割

組織が主にクラウドを利用している場合、DSPMは、データセキュリティ戦略の重要な部分となります。しかし、クラウドファーストの組織であっても、DSPMは包括的なデータ戦略の一部に過ぎません。

DSPMソリューションでデータセキュリティ態勢を改善することに加えて、能動的な攻撃を検出することも重要です。医療機関、政府機関、製造業、金融業など、攻撃者の標的になりやすい業界の場合は、脅威の検出と脅威への対応は特に重要です。

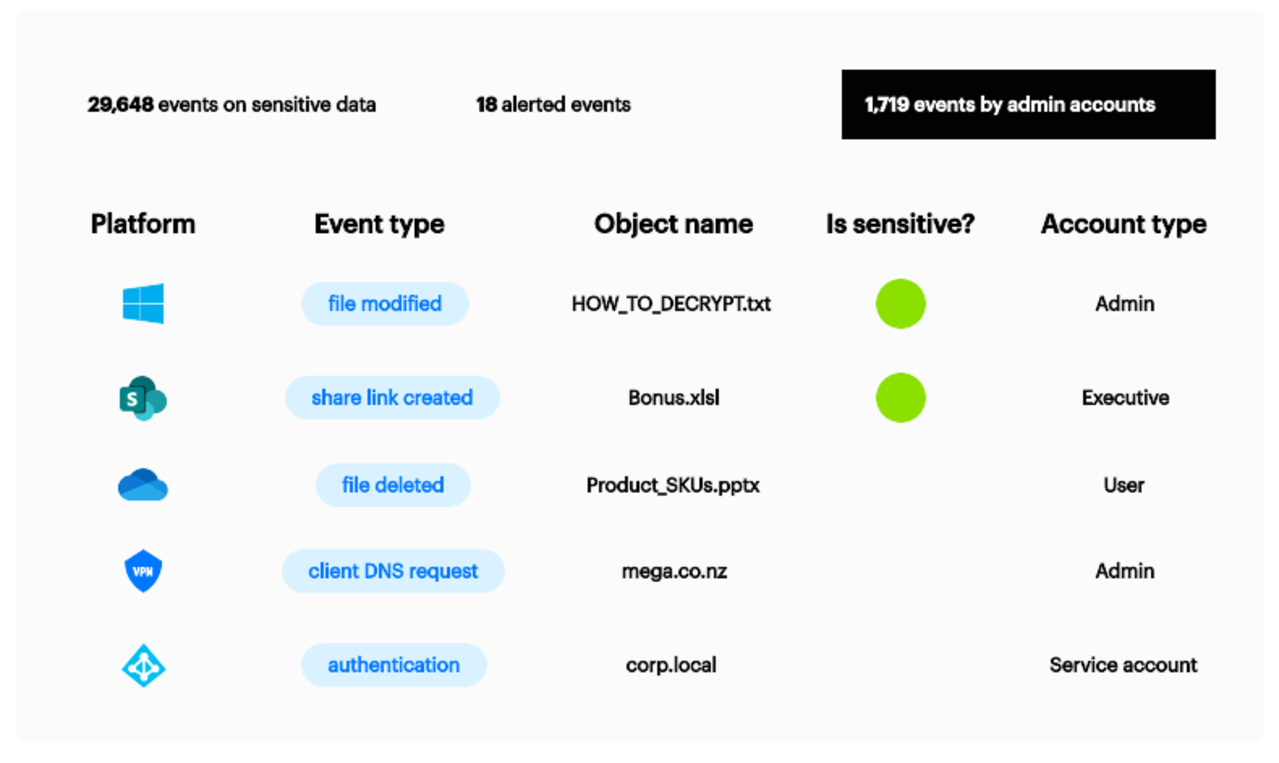

イベント監視と調査も、データの分類を超えて、機密性の高いデータの流れ(どのように作成、更新、削除、アップロード、ダウンロード、共有されたのか)を深く理解するための重要な機能です。多くの場合、内部者脅威、ランサムウェア、高度な持続的な脅威 (APT) などでは、データで何が行われているのかを理解することが、データ侵害の検出と防止の鍵となります。

ほとんどの組織にとって、主にクラウドを利用している場合でも、オンプレミス環境、AI副操縦士、電子メールなど、どこに保存されていたとしても、機密性の高いデータの安全を確保することは重要です。機密性の高いデータが存在する可能性のあるすべての場所が攻撃ベクトルになる可能性があります—機密性の高いデータが主にクラウド上にあったとしても。生成AIの副操縦士は、例えば、悪意のある行為者が資格情報を入手するための容易な手段になりつつあります。

DSPMとCSPMの比較

表面的には、DSPMとCSPMは似ているように見えるかも知れません。どちらのソリューションも、サイバー脅威から組織を保護するように設計されていますが、目標達成のためのアプローチは独自のものです。

DSPMは機密性の高いデータがどこに保存されていても保護されることを確実にするソリューションですが、CSPMは脆弱性中心のアプローチを採用し、重要なビジネスアプリケーションのクラウドインフラストラクチャーの安全を確保することに重点を置くソリューションです。CSPMは構成不備やその他のセキュリティのギャップが無いかクラウドインフラストラクチャーをスキャンして分析します。

CSPMは、Log4jを使用していてパッチが適用されていないWindowsを実行している脆弱なEC2インスタンスを特定するなど、インフラストラクチャーやネットワークの脆弱性を発見することに長けています。一方、DSPMを使用すると、データとその露出を詳細に理解することができます。例えば、機密性の高い患者データを含むデータベースのスナップショットが、脆弱なパスワードのサービスアカウントに公開されていると、攻撃者に取って主要な標的となってしまいます。

CSPMでは、中にあるデータを可視化することができません。脅威アクターが孤立したスナップショットでAPIキーを見つけたり、ソーシャルエンジニアリングにより正当な資格情報によるアクセス権を取得したり、内部者が機密性の高いデータを個人アカウントにコピーしたりといった攻撃—これらすべての露出はCSPMだけでは見逃されてしまいます。CSPMは価値のあるものですが、データ侵害を防止する唯一確実な方法は、データ自体に何が起きているのかを把握することです。

Varonisのデータセキュリティプラットフォームは、この2つの概念の間の隙間を埋めるものです。VaronisのUniversal Database Connectorは、ネットワークに接続されたあらゆるデータベースと統合することができ、どこにあろうと、機密性の高い構造化データを大規模に発見して分類することができます。

DSPMとDLPの比較

DLPソリューションは、分類、暗号化、モニタリング、ポリシー適用など、データを保護するためのさまざまな手法を使用し、制御対象の出口を通じてエンドポイントやクラウドの境界に焦点を当てています。

DLPが環境外へのデータの流出を防止することに焦点を当てているのに対して、DSPMはデータのセキュリティ態勢の改善に焦点を当てています—どのような機密性の高いデータが存在するのかを把握し、露出とデータのリスクを分析し、セキュリティギャップを埋めます。

Varonis Data Security Platformは、DSPMとDLPのフレームワークを併用することにより、データの可視性、コンプライアンス、態勢、脅威の検出を改善します。

DSPMソリューションの評価方法

DSPMソリューションの分野は、雑音の多い分野で、正しいソリューションと、最終的に組織に成果をもたらすことのできないソリューションを見分けることが困難です。

VaronisのDSPM購入者ガイドは、さまざまな種類のDSPMソリューションをより深く理解し、ありがちな落とし穴を避け、貴社固有の要件を満たすデータセキュリティソリューションを確実に購入するための質問ができるように作成しています。

ガイドでは、主要なCISOが、DSPMソリューションを評価するためのベストプラクティスとして、3つの評価ステップを推奨しています。

1. 概念検証 (PoC) の実施

「新しい技術を評価するときの私の黄金律は、PoCでベンダーの主張を検証することです。PoCを拒否するベンダーは危険信号です。本番システムや本番環境の規模を模倣するサンドボックス環境でPoCを実施するようにします。DSPMでは、データの分類結果に誤検出がないかをテストします。」

2. データリスクアセスメントレポートのサンプルの提供を求める

「実際のお客様からの匿名化されたリスクレポートを見せてもらいましょう―マーケティング用のパンフレットではなく。これは、そのベンダーの提供するものの粒度と深さのレベルを理解するのに役立ちます。サンプルレポートはPoCに価値があるかどうかを判断するのに役立ちます。」

3. 実際のお客様によるレビューを読む

「受賞歴や記事でベンダーを判断するのは要注意です。お金で買っているものが多いためです。GartnerやForresterのような信頼できる情報源から、検証済みのDSPMレビューを探しましょう。リファレンスカスタマーと直接話せるか聞いてみましょう。Webサイトに顧客事例が掲載されていることを確認します。自分がそのベンダーの最初の大口顧客にはなりたくないものです。」

VaronisがDSPMを実現する方法

Varonisはどこに企業のデータがあろうと保護することを目的として設計されています。Varonisは、構造化データ、非構造化データ、半構造化データ全体にわたって、深く統一されたカバー範囲を提供します。Varonisは、単にリスクを特定するだけでなく、自動化、詳細な文脈、リアルタイムの対応を通じて、リスクを継続的に削減します。

フルスタックのデータ保護

Varonisは、3つのDSPMドメイン(データの分類、アクセスインテリジェンス、リスク軽減)全体にわたって、構造化データ、非構造化データ、半構造化データをカバーしています。Varonisのプラットフォームは、ハイブリッド環境全体で機密性の高いデータを保護し、Active DirectoryやEntra IDからVPN、プロキシ、API/OAuth接続まで、そこに至る攻撃経路を把握します。

文脈を考慮したデータ分類

Varonisは、完全な、企業規模のデータの発見と分類機能を提供します。Varonisは、数ペタバイトに及ぶ大規模な環境をスキャンし、機密性をリアルタイムのアクティビティとアクセス権との文脈で提供します。継続的に監査をしていることからVaronisの分類機能は正確かつ最新の状態に保たれ、コストの高い再スキャンや静的なファイルメタデータに依存する必要がありません。

より良い意思決定のための可視性

Varonisは150件を超える特許を保有し、8つの主要ソースからの豊富なメタデータを組み合わせて、最も重要なデータセキュリティの質問に答えます:

• 当社の機密性の高いデータはどこにありますか?

• 誰がアクセス権を持っていますか?

• そのデータはリスクに晒されていたり、露出していたり、古いものではありませんか?

この深い知見は、大規模な自動化の実現にもつながっています—事業継続に影響を及ぼすことなく未使用のアクセス許可やリスクの高いアクセス許可を取り消すことができます。

組み込まれた自動修正機能

Varonisを使用すると、お客様のニーズに合わせてカスタマイズ可能なすぐに利用可能なポリシーにより、リスクの高いアクセス権、構成不備、幽霊ユーザー、公開リンクや過剰に共有されているリンクを、継続的に修正することができます。手作業は必要ありません。

データ中心のUEBAによるリアルタイムの脅威検出

Varonisは、クラウド環境とオンプレミス環境全体にわたるすべてのデータアクティビティの完全な監査証跡をセキュリティ部門に提供します。専門家が構築した何百もの脅威モデルが、異常なアクセスパターン、ジオホッピング、疑わしいアクセス許可の変更などの異常な振る舞いを検出します。さらに、データの検出とデータへの対応のマネージドサービス (MDDR) により、Varonisは脅威が拡大する前にお客様が積極的に調査して対応できるよう支援します。

DSPMについてのよくある質問 (FAQ)

DSPMの目標はなんですか?

DSPMはデータ発見のためのソリューションとして見られることがありますが、その最終的な目標はデータ侵害を防止することです。

DSPMはインフラストラクチャー・アズ・ア・サービス (IaaS) に焦点を当てているのですか?

有効なDSPMは、IaaS、データベース、SaaSアプリケーション、クラウドファイルストレージなど、クラウド環境全体にわたってどこに機密性の高いデータがあるのかを検出します。

CSPMとDSPMとの違いは何ですか?

CSPMはクラウドインフラストラクチャーのセキュリティ確保に重点を置いています。DSPMは、機密性、アクセス権、ID、アクティビティを調べることによって、データ自体のセキュリティに重点を置きます。CSPMとDSPMとの違いについてはこちらをご覧ください。

漏洩事故が発生するのを待ってはいけません。

DSPMソリューションの実現は、データセキュリティを優先するクラウドファーストの組織であれば必ず検討すべきものであり、包括的なデータセキュリティアプローチの重要な部分です。

データの発見と分類、露出分析と態勢、修正が、データ侵害の防止と、ますます厳しくなる規制の遵守にどのように役立つのかを理解することにより、どのDSPM機能が自社に最適であるのかを把握することができます。

Varonisは、Gartner Peer InsightsでDSPM市場をリードしており、データリスクを自動的に修正し、ポリシーを強制し、リアルタイムで脅威を検出することのできる唯一のソリューションです。

参考資料

・オリジナルブログ記事(英文)

https://www.varonis.com/blog/what-is-dspm

・Gartner Peer Insights: Data Security Posture Management Reviews and Ratings

https://www.gartner.com/reviews/market/data-security-posture-management

・当コラム第45回「データセキュリティ態勢管理 (DSPM): 最高情報セキュリティ責任者 (CISO) のためのベストプラクティスガイド」

https://www.innovations-i.com/column/data-security/45.html

・当コラム第5回「DSPMとCSPMソリューションの比較:データセキュリティとクラウドセキュリティを橋渡しするには」

https://www.innovations-i.com/column/data-security/5.html

・当コラム第23回「クラウド領域のデータセキュリティ:DSPMの主な活用方法」

https://www.innovations-i.com/column/data-security/23.html

・DSPM購入ガイド

https://view.highspot.com/viewer/642d49b99bcd9113d6f6dba543be1a7e?iid=66682255969495ed153fa80c

・データシート「統合データセキュリティプラットフォーム」

https://view.highspot.com/viewer/642d49b99bcd9113d6f6dba543be1a7e?iid=6447fe16f42f6c8bf72d2920

・データシート「データの検出とデータへの対応のマネージドサービス (MDDR)」

https://view.highspot.com/viewer/642d49b99bcd9113d6f6dba543be1a7e?iid=67448e1ac3ef273a2c7fe745

ブログ著者について

Nolan Necoechea

Nolan NecoecheaはVaronisのプロダクトマーケティングストラテジストです。彼は10年以上にわたってデータやAIのイノベーターたちと仕事をしてきました。

(翻訳:跡部 靖夫)

プロフィール

Varonis Systems, Inc. (NASDAQ: VRNS) はデータセキュリティと分析の先駆者で、データ保護、脅威の検出と対応、およびコンプライアンスに特化したソフトウェアを開発しています。Varonisはデータのアクティビティや境界テレメトリー、ユーザーの振る舞いを分析することにより企業のデータを保護し、機密性の高いデータのロックダウンにより事故を防ぎ、また、自動化によりセキュアな状態を効率的に維持します。

Webサイト:Varonis Systems, Inc.

- 第66回 マルチクラウド環境のID管理で考慮すべきこと

- 第65回 Varonisインシデントレスポンス:Boxでの個人識別情報 (PII) 漏洩を防止

- 第64回 Varonisによるエンタイトルメント管理の合理化

- 第63回 データの完全性とは何か、どうすれば維持できるのか?

- 第62回 Microsoft CopilotのEchoLeak:AIセキュリティへの影響

- 第61回 Varonis MCP Serverのご紹介

- 第60回 UEBA購入ガイド:適切なソリューションの選び方

- 第59回 データセキュリティレポート、99%の組織がAIに機密性の高いデータを露出していることが明らかに

- 第58回 DLPソリューションに求められるゼロトラストルネッサンス

- 第57回 情報漏洩防止 (DLP) とは?

- 第56回 データセキュリティ態勢管理 (DSPM) とは?

- 第55回 データセキュリティはチーム競技

- 第54回 Varonis for Microsoft 365 Copilotの概要

- 第53回 火傷をしないために:Azureのネットワークとファイアウォールでよくある構成不備の特定と修正

- 第52回 データの発見と分類:データのスキャン方法の重要性

- 第51回 クラウドセキュリティの問題を発見して修正するAzure Access Graphのご紹介

- 第50回 VaronisがCyralを買収、データベースアクティビティ監視を刷新

- 第49回 Varonis Data Lifecycle Automationによるデータガバナンスの合理化

- 第48回 クラウドセキュリティとは?

- 第47回 クラウドガバナンスを理解するための包括的なガイド

- 第46回 役割ベースのアクセス制御 (RBAC) とは?

- 第45回 データセキュリティ態勢管理 (DSPM): 最高情報セキュリティ責任者 (CISO) のためのベストプラクティスガイド

- 第44回 パラダイム転換:データセキュリティが遂に中心的な役割を果たすようになった理由

- 第43回 AWSのS3バケットを狙うランサムウェア:攻撃者による暗号化を防止する方法

- 第42回 DeepSeekを見つける: シャドゥAIの見つけ方、止め方

- 第41回 データセキュリティとインシデント対応を変革するVaronisのAthena AI

- 第40回 IDがデータセキュリティにおける最大の死角となってしまっている理由

- 第39回 Microsoft 365の新機能「組織メッセージ」の潜在的なリスク

- 第38回 サイバーセキュリティ啓発のヒント10選:積極的な安全確保

- 第37回 古いデータを効率的にアーカイブするための4つのポイント

- 第36回 Varonis for ServiceNowのご紹介

- 第35回 CISOの秘密: 2025年に向けた究極のセキュリティ計画

- 第34回 クラウドセキュリティの問題を発見して修正するAWS Access Graphのご紹介

- 第33回 Varonis for Google Cloudのご紹介

- 第32回 Microsoft 365 CopilotへのNIST CSF 2.0の適用

- 第31回 NISTサイバーセキュリティフレームワーク 2.0を紐解く

- 第30回 データセキュリティ最前線: Varonisのいま(2024年10月)

- 第29回 DSPMを利用してシャドーデータベースを見つける方法

- 第28回 サプライチェーン攻撃への対応準備はできていますか?—サプライチェーンリスク管理が不可欠である理由

- 第27回 クラウドの裂け目:大規模学習モデル (LLM) リスクから身を守るには

- 第26回 クラウドの構成ドリフトを防ぐには

- 第25回 データ漏洩に繋がるAWSの構成不備

- 第24回 データ分類製品購入ガイド: データ分類ソリューションの選び方

- 第23回 クラウド領域のデータセキュリティ:DSPMの主な活用方法

- 第22回 米国証券取引委員会(SEC)の新サイバー開示ガイドラインが意味するもの

- 第21回 対談:悪意のある(非)内部関係者

- 第20回 欧州連合人工知能法(EU AI法):その内容と重要ポイント

- 第19回 UEBAとは?ユーザーとエンティティーの振る舞い分析 (UEBA) の完全ガイド

- 第18回 対談:ガバナンス、リスク管理、コンプライアンス (GRC) の原理

- 第17回 クラウドセキュリティプログラムを一から構築するには

- 第16回 Snowflake内の重要データの安全を確保するには

- 第15回 Salesforceの保護:公開リンク作成を防止

- 第14回 ランサムウェアを防止する方法:基本編

- 第13回 クラウドセキュリティの基本:データセキュリティ態勢管理(DSPM)の自動化

- 第12回 職場でのAI活用:ビジネス活用のための準備と安全確保に関する3つのステップ

- 第11回 DSPM購入ガイド:DSPMソリューションの選び方

- 第10回 ISO 27001 (ISMS) 準拠ガイド: 重要なヒントと洞察

- 第9回 クラウドデータセキュリティの未来:DSPM活用法

- 第8回 組織における責任共有モデルの理解と適用

- 第7回 Varonisを活用してMicrosoft Copilot for Microsoft 365の安全な導入を加速する方法

- 第6回 企業向けCopilotに入力して欲しくないプロンプト6選

- 第5回 DSPMとCSPMソリューションの比較:データセキュリティとクラウドセキュリティを橋渡しするには

- 第4回 生成AIセキュリティ:Microsoft Copilotの安全なロールアウトに向けて

- 第3回 Varonisが内部者の脅威との戦いを支援する3つの方法

- 第2回 VaronisがGigaOmの2023年版レーダーレポート「データセキュリティプラットフォーム」でリーダーに選出

- 第1回 Varonis誕生ものがたり