第57回

情報漏洩防止 (DLP) とは?

Varonis Systems, Inc. 執筆

私どもVaronis Systems, Inc (NASDAQ: VRNS) は、データセキュリティと分析の先駆者で、データ保護、脅威の検出と対応、およびコンプライアンスに特化したソフトウェアを開発しています。このコラムでは、サイバーセキュリティ、プライバシー、データ保護についての最新のトレンドや知見、分析情報、事例などを皆様にご紹介していきたいと考えております。

Varonisの「データセキュリティ」コラムの第57回目では、「情報漏洩防止 (DLP) とは?」と題して、盗難、ランサムウェア、誤削除から情報を保護するDLP(情報漏洩防止(データ損失防止とも))ソリューションの仕組みと最適なソリューションの選択方法をご紹介する、Nolan Necoechea(Varonisのプロダクトマーケティングストラテジスト)のブログ記事をご紹介します。

名前が示すように、情報漏洩防止 (DLP) は、組織全体のデータ使用状況を可視化し、データを盗難、漏洩(損失)、誤用から保護するためのポリシーを実装できるように設計されたフレームワークです。DLPの機能には、分類、暗号化、監視、情報漏洩を防止するためのポリシーの強制が含まれます。

従来、DLPはオンプレミスのワークロードに焦点を当てていました。しかし、クラウド環境やハイブリッド環境の増加は、組織のDLPへの取り組みを複雑にしています。

オンプレミスDLPで試行錯誤した手法は、多くの場合、クラウドベースの設定やハイブリッドの設定には適しません。そのため、DLPソリューションは、今日の組織の変化する要件に対応するために適応しています。

このブログでは、以下について説明していきます:

• DLPのしくみ

• DLPの重要性

• 従来のDLPをクラウド環境やハイブリッド環境に適用する際の課題

• VaronisのDLPソリューションの違い

• DLPに関するよくある質問 (FAQ)

DLPのしくみ

DLPソリューションは、データを発見して分類し、機密性を特定し、アクティビティを監視し、設定されたポリシーへのコンプライアンスを確保します。ポリシーに違反した場合、DLPはアクティビティの遮断、コンテンツの暗号化、インシデントの記録、アラートの送信などのアクションを取ることを支援します。

データの発見と分類。

DLPを成功させるには、まず、次のような観点から、保護すべきデータを把握する必要があります:

• 機密性の高いデータの発見—機密性の高いデータの保存場所はどこですか?

• データの分類—そのデータは、PII、PCI、IP、HIPAAのいずれかのデータですか?

• データとアクセス許可のマッピング—誰がそのデータにアクセスできますか?

• 「公開」「社内」「社外秘」「取扱注意」などの一連のラベルを作成し、DLPポリシーにマッピングすると共に、使用方法をガイドします。

アクセス許可の分析。

データを分類し、アクセス許可をマッピングすると、DLPソリューションは組織のポリシーと関連する規制の文脈に照らして、データとそのアクセス許可を分析する必要があります。例えば:

• PII、HIPAA、SOX、知的財産データは、共有権限の制限や暗号化など、より厳格な保護が必要になります。

• PIIを含むデータへのグローバルアクセス権など、リスクの高いアクセス許可はありませんか?もしあるのであれば、範囲指定が緩すぎるアクセス権を是正する必要があります。

DLPポリシーの作成。

次に、組織のDLPポリシーを作成する必要があります。社内にある特定のデータが規制対象であれば、ポリシーによってそれらの規制へのコンプライアンスを確保する必要があります。

同様に、重要なビジネスデータには、組織の目標に合わせてカスタマイズされたDLPポリシーが必要になります。また、ビジネスルールを強制し、ポリシーに準拠する方法も理解する必要があります—例えば、GDPRに準拠するためには、サービスの終了後にすべての個人データを返却または削除する機能を持たなければなりません。

データアクティビティの監視。

最後に、DLPソリューションはデータアクティビティを監視します。ポリシーがトリガーされた場合—例えば、ユーザーが機密性の高いアイテムをコピーしようとした場合—、DLPは次のような自動アクションをいくつか実行することができます:

• 関連するポリシー情報をユーザーに通知

• 盗難や漏洩を防止するために操作を遮断

• データを暗号化して、ユーザーによるデータのアクセスや読み取りを防止

• セキュリティ部門に通知するためにアラートを送信

• 調査のためのインシデントを記録

• 業務の中断を防ぐために失われたデータをバックアップから復元

「クラウドDLPで成功を掴む (Caching Success With Cloud DLP)」のディスカッションをご覧になり、データセキュリティについての理解を深めてください。

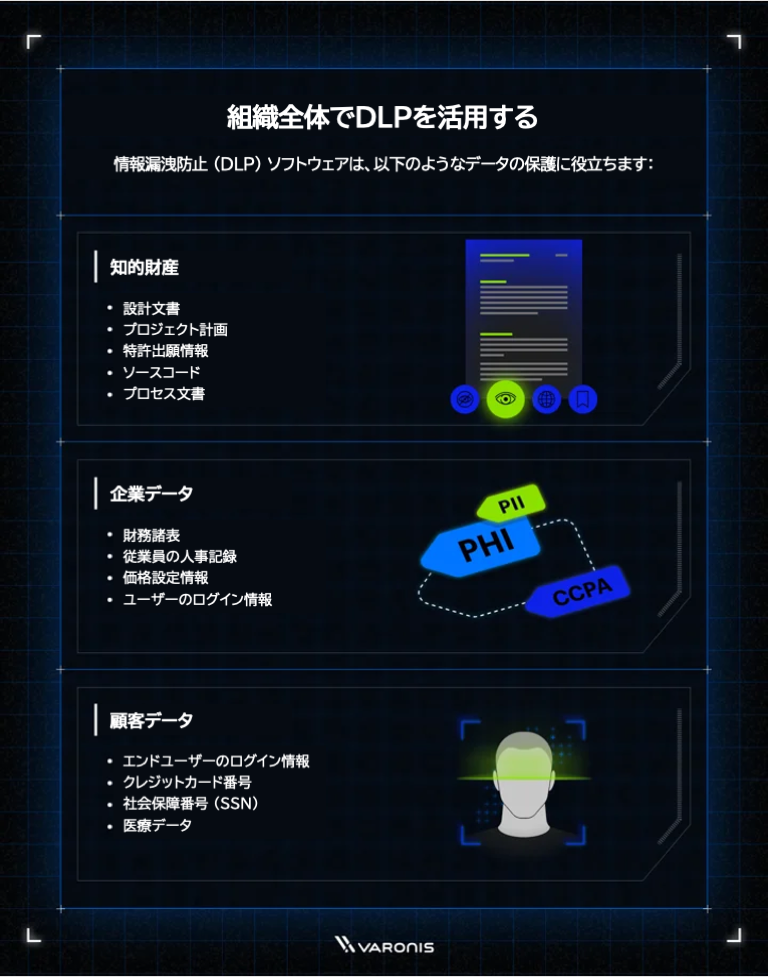

DLPの重要性

情報漏洩防止 (DLP) ソフトウェアは、以下のようなデータの保護に役立ちます:

知的財産

• 設計文書

• プロジェクト計画

• 特許出願情報

• ソースコード

• プロセス文書

企業データ

• 財務諸表

• 従業員に関する記録

• 価格設定資料

• ユーザーのログイン情報

顧客データ

• エンドユーザーのログイン情報

• クレジットカード番号

• 社会保障番号

• 医療データ

DLPソリューションは、規制要件の遵守と、事業に悪影響を与える可能性のある情報漏洩の防止に役立ちます。なぜDLPが不可欠なのかを理解するために、いくつかのシナリオを想定してみましょう:

• 暗号化されていない人事データのスプレッドシートの入ったノートパソコンの盗難により、社会保障番号から住所まであらゆる情報が漏洩する可能性は生じた

• 元従業員が機密性の高い顧客情報を持ち出して競合他社に転職

• 未承認のサードパーティアプリケーションが機密性の高い知的財産を組織外に漏洩

これらの事例は、どの企業にとっても悪夢であり、規制当局からの罰金、訴訟、あるいは収益に影響を与える可能性のある貴重な企業情報の損失につながる可能性があります。このようなシナリオはいつでも起こり得るため、DLPはあらゆる組織にとって重要なコンピテンシーとなっています。

DLPの課題

従来のオンプレミス型DLPソリューションは、クラウド環境やハイブリッド環境で実行し続けることが困難です;これらのツールは通常、電子メールのような限られた数の出口に焦点を当てているためです。

一方、クラウド環境では、データが環境から出たり漏洩する方法が数多く存在しています。SaaSアプリケーションとコラボレーションワークスペース—Microsoft 365、Salesforce、Google Workspaceなど—は、データの移動や共有を容易にします。安全ではないデータベースや放置されたスナップショットのような単純な構成不備も、情報漏洩につながる可能性があります。クラウドでは、情報漏洩が発生する可能性が他にもたくさんあります。

データの発見は、クラウド環境やハイブリッド環境ではさらに困難になります。ほとんどの企業は複数のクラウドを使用しており、大規模で、時にはアウトソーシングされていることもある開発チームが常に新しいリソースを立ち上げていることから、どのデータを保護する必要があるかを把握することは非常に困難です。

最後に、多くのDLPの取り組みが失敗するのは、組織がDLPとデータセキュリティを同一視しているためです。DLPだけでは、しかし、脅威を検出したり対応することができず、クラウド環境でのデータの安全確保に重要となる過剰な露出のような問題を修正することができません。

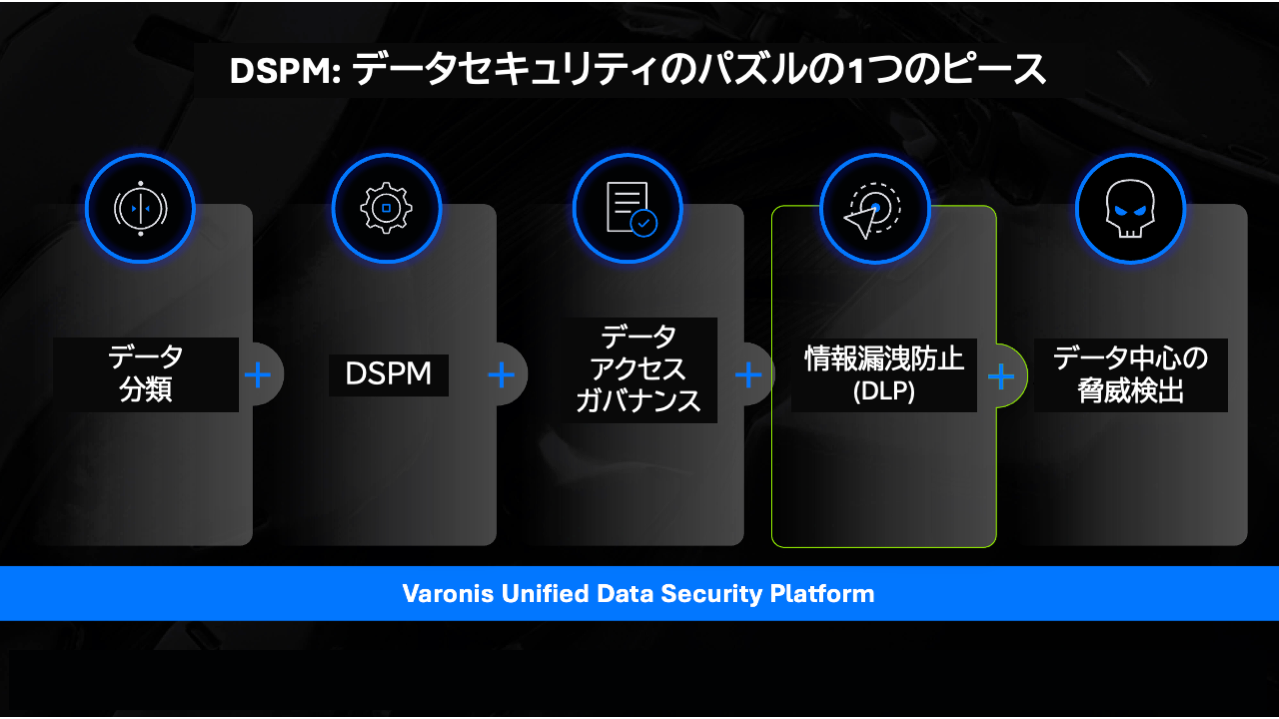

VaronisのDLPソリューションの違い

Varonisは、データセキュリティに対して包括的なアプローチを取り、DLP機能に、データ分類、DSPM、データ中心の脅威検出を組み合わせています。これにより、クラウド上、ハイブリッド環境、オンプレミス環境のいずれかを問わず、最も機密性の高いデータを保護し、ダウンストリームDLPの取り組みをサポートするために必要な機能を提供します。

Varonisは、次のような方法で、保存中の機密性の高いデータを自動的に発見して分類し、露出を防止し、データアクティビティを監視し、データの持ち出しを阻止します:

• 詳細な可視化:Varonisは、どこにあろうとも機密性の高いデータを発見して分類し、機密性、アクセス許可、アクティビティなど、他のどのソリューションよりも多くのデータに関する情報を収集します。これにより、DLPを成功させるための基盤が構築されます。

• 修正の自動化:Varonisは、過剰なアクセス権の取り消しやラベルの修正など、情報漏洩や盗難につながる根本的な問題を自動的に修正することができます。

• 脅威の検出:Varonisは、ランサムウェアのような異常な脅威を特定する自動化された脅威モデルや専門チームにより、継続的に監視して異常な振る舞いや情報漏洩につながる可能性のある脅威を見つけます。

従来のDLPが、機密性の高いデータの情報漏洩の検出と阻止にエンドポイントエージェントとネットワークベースのエージェントに依存しているのに対し、VaronisはAPIベースの分析と監視によって、データが存在する場所でデータを保護することができます。

DLPに関するよくある質問 (FAQ)

以下は、情報漏洩防止 (DLP) に関するよくある質問です。

Q: DLPと「DLPエンドポイント」の違いは何ですか?

A: 「DLPエンドポイント」とは、エージェントがコンピューター上で実行され、そのコンピューターでDLPのいくつかの要素が管理されていることを意味します。

Q: DLPに関する既知のセキュリティ上の制約はありますか?

A: DLPはデータの移動を追跡するだけで、文脈が含まれません。例えば、ユーザーが大量のデータを移動すると、DLPアラートがトリガーされます。従来のDLPは、ユーザーがこのデータの通常のユーザーでそのアクティビティが正常であるかを認識できるほどには洗練されていません。

従来のDLPソリューションは、多数の潜在的な出口が存在し、データが常に複製されたり作成される、クラウド環境でも苦戦を強いられます。

Q: ユーザーがデータを作成する際、DLPはそのデータを分類するように促します;それで十分ではありませんか?

A: ユーザーが自分が作成したデータを分類することによる影響をすべて把握していると信じているのですか?すべてのルールを有効にしたエンジンを使用してファイルをスキャンするのが最適解です。

Q: VaronisはDLPですか?

A: Varonisは、クラウドネイティブのデータセキュリティプラットフォームの一部として、データの監視、異常な振る舞いに対する警告、分類、アーカイブ、隔離など、次世代DLPの機能を提供しています。

Q: DLPはどのような種類のデータソースの安全確保に役立つのでしょうか?

どの組織にも、自社の事業に固有の機密性の高いデータや貴重なデータを保有しているでしょう。以下は、DLPソリューションが一般的にカバーするデータ種別の一覧です:

• 企業データ

• クレジットカード番号

• 顧客データ

• 設計文書

• 従業員に関する記録

• エンドユーザーのログイン情報

• 財務記録および財務諸表

• 知的財産

• 医療データ

• 特許出願情報

• 価格設定資料

• プロセス文書

• プロジェクト計画

• 社会保障番号

• ソースコード

• ユーザーのログイン情報

参考資料

・オリジナルブログ記事(英文)

https://www.varonis.com/blog/what-is-data-loss-prevention-dlp

・Webセミナー「Riding The DSPM Wave: Caching Success With Cloud DLP」(英語)

https://info.varonis.com/en/resource/t2/webinar/data-first-forum-surfing-the-dlp-wave-2024-06-26

・当コラム 第14回「ランサムウェアを防止する方法:基本編」

https://www.innovations-i.com/column/data-security/14.html

・当コラム 第15回「Salesforceの保護:公開リンク作成を防止」

https://www.innovations-i.com/column/data-security/15.html

・当コラム 第52回「データの発見と分類:データのスキャン方法の重要性」

https://www.innovations-i.com/column/data-security/52.html

・製品データシート「Varonis for Microsoft 365」

https://view.highspot.com/viewer/d3a4668199cb434c0072fc4be9a547e3?iid=61d8ba173eded7c63c1d2d72

・製品データシート「Varonis for Salesforce」

https://view.highspot.com/viewer/d3a4668199cb434c0072fc4be9a547e3?iid=62bc54e779a5369105efc1cc

・製品データシート「Varonis for Google Workspace」

https://view.highspot.com/viewer/d3a4668199cb434c0072fc4be9a547e3?iid=61c39cb0ab0a69aba267c849

ブログ著者について

Nolan Necoechea

Nolan NecoecheaはVaronisのプロダクトマーケティングストラテジストです。彼は10年以上にわたってデータやAIのイノベーターたちと仕事をしてきました。

(翻訳:跡部 靖夫)

プロフィール

Varonis Systems, Inc. (NASDAQ: VRNS) はデータセキュリティと分析の先駆者で、データ保護、脅威の検出と対応、およびコンプライアンスに特化したソフトウェアを開発しています。Varonisはデータのアクティビティや境界テレメトリー、ユーザーの振る舞いを分析することにより企業のデータを保護し、機密性の高いデータのロックダウンにより事故を防ぎ、また、自動化によりセキュアな状態を効率的に維持します。

Webサイト:Varonis Systems, Inc.

- 第66回 マルチクラウド環境のID管理で考慮すべきこと

- 第65回 Varonisインシデントレスポンス:Boxでの個人識別情報 (PII) 漏洩を防止

- 第64回 Varonisによるエンタイトルメント管理の合理化

- 第63回 データの完全性とは何か、どうすれば維持できるのか?

- 第62回 Microsoft CopilotのEchoLeak:AIセキュリティへの影響

- 第61回 Varonis MCP Serverのご紹介

- 第60回 UEBA購入ガイド:適切なソリューションの選び方

- 第59回 データセキュリティレポート、99%の組織がAIに機密性の高いデータを露出していることが明らかに

- 第58回 DLPソリューションに求められるゼロトラストルネッサンス

- 第57回 情報漏洩防止 (DLP) とは?

- 第56回 データセキュリティ態勢管理 (DSPM) とは?

- 第55回 データセキュリティはチーム競技

- 第54回 Varonis for Microsoft 365 Copilotの概要

- 第53回 火傷をしないために:Azureのネットワークとファイアウォールでよくある構成不備の特定と修正

- 第52回 データの発見と分類:データのスキャン方法の重要性

- 第51回 クラウドセキュリティの問題を発見して修正するAzure Access Graphのご紹介

- 第50回 VaronisがCyralを買収、データベースアクティビティ監視を刷新

- 第49回 Varonis Data Lifecycle Automationによるデータガバナンスの合理化

- 第48回 クラウドセキュリティとは?

- 第47回 クラウドガバナンスを理解するための包括的なガイド

- 第46回 役割ベースのアクセス制御 (RBAC) とは?

- 第45回 データセキュリティ態勢管理 (DSPM): 最高情報セキュリティ責任者 (CISO) のためのベストプラクティスガイド

- 第44回 パラダイム転換:データセキュリティが遂に中心的な役割を果たすようになった理由

- 第43回 AWSのS3バケットを狙うランサムウェア:攻撃者による暗号化を防止する方法

- 第42回 DeepSeekを見つける: シャドゥAIの見つけ方、止め方

- 第41回 データセキュリティとインシデント対応を変革するVaronisのAthena AI

- 第40回 IDがデータセキュリティにおける最大の死角となってしまっている理由

- 第39回 Microsoft 365の新機能「組織メッセージ」の潜在的なリスク

- 第38回 サイバーセキュリティ啓発のヒント10選:積極的な安全確保

- 第37回 古いデータを効率的にアーカイブするための4つのポイント

- 第36回 Varonis for ServiceNowのご紹介

- 第35回 CISOの秘密: 2025年に向けた究極のセキュリティ計画

- 第34回 クラウドセキュリティの問題を発見して修正するAWS Access Graphのご紹介

- 第33回 Varonis for Google Cloudのご紹介

- 第32回 Microsoft 365 CopilotへのNIST CSF 2.0の適用

- 第31回 NISTサイバーセキュリティフレームワーク 2.0を紐解く

- 第30回 データセキュリティ最前線: Varonisのいま(2024年10月)

- 第29回 DSPMを利用してシャドーデータベースを見つける方法

- 第28回 サプライチェーン攻撃への対応準備はできていますか?—サプライチェーンリスク管理が不可欠である理由

- 第27回 クラウドの裂け目:大規模学習モデル (LLM) リスクから身を守るには

- 第26回 クラウドの構成ドリフトを防ぐには

- 第25回 データ漏洩に繋がるAWSの構成不備

- 第24回 データ分類製品購入ガイド: データ分類ソリューションの選び方

- 第23回 クラウド領域のデータセキュリティ:DSPMの主な活用方法

- 第22回 米国証券取引委員会(SEC)の新サイバー開示ガイドラインが意味するもの

- 第21回 対談:悪意のある(非)内部関係者

- 第20回 欧州連合人工知能法(EU AI法):その内容と重要ポイント

- 第19回 UEBAとは?ユーザーとエンティティーの振る舞い分析 (UEBA) の完全ガイド

- 第18回 対談:ガバナンス、リスク管理、コンプライアンス (GRC) の原理

- 第17回 クラウドセキュリティプログラムを一から構築するには

- 第16回 Snowflake内の重要データの安全を確保するには

- 第15回 Salesforceの保護:公開リンク作成を防止

- 第14回 ランサムウェアを防止する方法:基本編

- 第13回 クラウドセキュリティの基本:データセキュリティ態勢管理(DSPM)の自動化

- 第12回 職場でのAI活用:ビジネス活用のための準備と安全確保に関する3つのステップ

- 第11回 DSPM購入ガイド:DSPMソリューションの選び方

- 第10回 ISO 27001 (ISMS) 準拠ガイド: 重要なヒントと洞察

- 第9回 クラウドデータセキュリティの未来:DSPM活用法

- 第8回 組織における責任共有モデルの理解と適用

- 第7回 Varonisを活用してMicrosoft Copilot for Microsoft 365の安全な導入を加速する方法

- 第6回 企業向けCopilotに入力して欲しくないプロンプト6選

- 第5回 DSPMとCSPMソリューションの比較:データセキュリティとクラウドセキュリティを橋渡しするには

- 第4回 生成AIセキュリティ:Microsoft Copilotの安全なロールアウトに向けて

- 第3回 Varonisが内部者の脅威との戦いを支援する3つの方法

- 第2回 VaronisがGigaOmの2023年版レーダーレポート「データセキュリティプラットフォーム」でリーダーに選出

- 第1回 Varonis誕生ものがたり